Como hackear uma conta do Instagram: Métodos de Hackeamento

Descubra como os hackers acedem às contas do Instagram para o hackeamento

ATENÇÃO!

Esta página explica como alguns atacantes procedem para hackear uma conta do Instagram. A intenção é estritamente informativa e didática. Qualquer uso malicioso destas informações é formalmente desaconselhado.

Compreender as Ameaças para Melhor se Proteger

Está a tentar perceber como as contas do Instagram são hackeadas? Essa abordagem não só é legítima como essencial. A melhor defesa contra o hackeamento não é um software mágico… é o conhecimento. Neste guia, revelamos as técnicas reais utilizadas pelos hackers — não para encorajar o hackeamento, mas para o equipar contra ele. Vai aprender como os atacantes operam, por que alvejam contas do Instagram e, acima de tudo, como impedi-los antes que atuem.

Por que o Instagram é alvo de hackeamento? Quem é vulnerável?

O Instagram não é apenas uma rede social: é uma plataforma de valor. Os hackers visam contas do Instagram para:

- Lucrar dinheiro: vender contas influentes com milhares de seguidores na dark web.

- Roubar dados pessoais: e-mails, números de telefone, localizações — vendidos a terceiros.

- Disseminar spam e fraudes: usar a sua conta para enviar mensagens fraudulentas aos seus seguidores.

- Extorquir dinheiro: ameaçar publicar conteúdos privados ou comprometedores.

- Falsificar identidades: fazer-se passar por si para prejudicar a sua reputação pessoal ou profissional.

- Cometer cyberbullying: apagar conteúdo, assediar os seus contactos ou destruir a sua imagem.

Quem é alvo? Todos os utilizadores. Mesmo que não seja um influenciador, a sua conta pode ser usada como ponte para atingir os seus contactos ou como ferramenta para propagar esquemas fraudulentos. Nenhuma conta é pequena demais para ser visada.

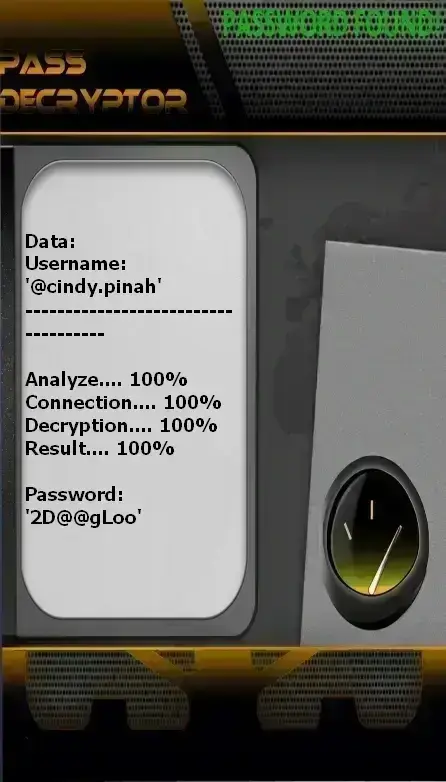

PASS DECRYPTOR:

PASS DECRYPTOR é a aplicação que lhe permite decodificar rapidamente o acesso a uma conta do Instagram apenas a partir de um @nome de utilizador, endereço de e-mail ou número de telefone. Isso permite que você se conecte a partir de um computador, smartphone ou tablet. Estas são as etapas:

1. Descarregue a aplicação a partir do site oficial: https://www.passwordrevelator.net/pt/passdecryptor

2. Após a instalação, introduza o @nome de utilizador, o endereço de e-mail ou o número de telefone associado à conta do Instagram a decifrar.

3. Depois, inicie a análise. O PASS DECRYPTOR dar-lhe-á acesso à conta do Instagram em poucos minutos, permitindo-lhe iniciar sessão.

Pode utilizá-lo em quantas contas desejar — não há limite!