Comment Pirater un Compte Outlook : Méthodes et Techniques

Pour mieux se protéger, il faut comprendre comment les hackers piratent les comptes Outlook. Voici les techniques de piratage les plus utilisées aujourd'hui.

ATTENTION !

L'objectif de cet article est d'éclairer le lecteur sur les techniques utilisées par des hackers pour compromettre des comptes Outlook. Il s'agit d'un contenu à visée pédagogique. N'en faites pas un usage illégal.

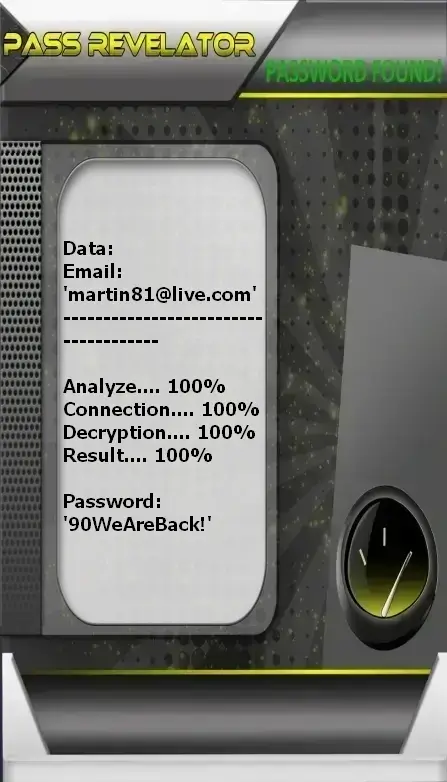

PASS REVELATOR :

Grâce à l'application PASS REVELATOR, décryptez rapidement l'accès à un compte Outlook (aussi Live, Hotmail, MSN et Passport) simplement à partir d'une adresse email ou d'un numéro de téléphone. Cela vous permet de vous connecter depuis un ordinateur, un smartphone ou une tablette. Voici les étapes :

1. Téléchargez l'application depuis le site officiel : https://www.passwordrevelator.net/fr/passrevelator

2. Après l'installation, inscrivez l'adresse e-mail ou le numéro de téléphone associé au compte Outlook.

3. Puis, lancez l'analyse. PASS REVELATOR va vous donner l'accès au compte en quelques minutes afin de vous y connecter.

Vous pouvez l'utiliser sur autant de comptes que vous souhaitez, il n'y a pas de limite ! Veuillez cependant à n'utiliser cette application que des comptes où vous avez l'autorisation d'y accéder.

Attaques par Keylogging et Logiciels Malveillants

Comment les logiciels malveillants volent silencieusement vos identifiants Outlook.

Comment cela fonctionne :

- Installation via des pièces jointes infectées ou des téléchargements malveillants

- Enregistrement de chaque frappe de clavier, y compris votre mot de passe Outlook

- Envoi des données volées au serveur de l'attaquant

- Fonctionnement silencieux en arrière-plan sans votre connaissance

Comment vous protéger :

- Ne jamais ouvrir les pièces jointes d'expéditeurs inconnus

- Garder votre antivirus et votre système d'exploitation à jour

- Utiliser un programme anti-malware réputé

- Éviter de télécharger des logiciels depuis des sites non fiables

Exploitation des API Outlook

Méthodes pour exploiter les vulnérabilités dans les interfaces de programmation de Microsoft.

Techniques avancées :

- Interception de jetons OAuth mal configurés

- Exploitation des permissions excessives des applications tierces

- Attaques par injection sur les formulaires de connexion

- Interception des flux de données entre les services Microsoft

Protection recommandée :

- Limiter les permissions des applications tierces

- Désactiver les accès API inutilisés

- Utiliser des jetons à durée limitée

- Activer la vérification en deux étapes

Attaques de Phishing Ciblées

Techniques sophistiquées pour piéger les utilisateurs d'Outlook.

Méthodologie :

- Collecter des informations sur la cible via LinkedIn

- Créer un email qui semble légitime (Microsoft, Outlook)

- Rediriger vers une fausse page de connexion

- Récupération instantanée des identifiants

- Accès immédiat au compte compromis

Piratage par Contournement de l'Authentification à Deux Facteurs

Techniques pour pirater en neutralisant la protection 2FA d'Outlook.

Mécanismes d'attaque :

- Échange de SIM (transfert frauduleux du numéro de téléphone)

- Interception des notifications d'authentification

- Attaques par relais sur les protocoles de communication

- Exploitation des vulnérabilités chez les opérateurs téléphoniques