Xアカウントのハッキング手法を理解する

自分を守るためには、攻撃者がどのようにアカウントを狙うかを理解する必要があります。以下は、現在最も使われている攻撃手法です。

注意事項

本記事では、ハッカーがXアカウントに侵入するために使用する可能性のある手法を詳しく説明しています。この内容は、あくまで教育・啓発目的であり、悪用は厳密に禁止されています。

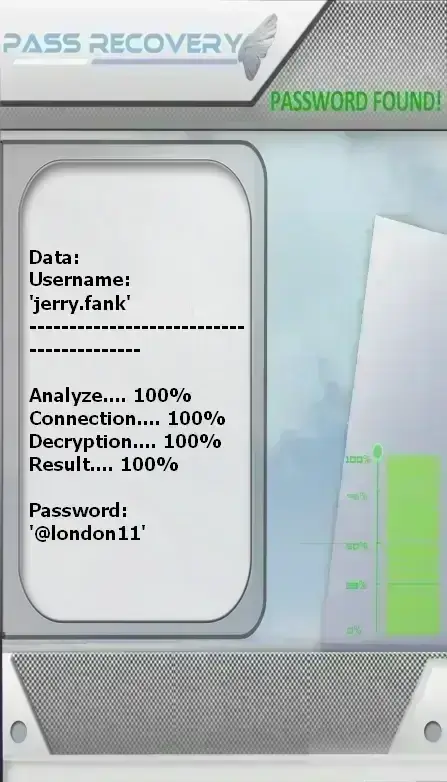

PASS RECOVERY :

PASS RECOVERYは、ユーザー名(@username)、メールアドレス、または電話番号からXアカウントへのアクセスを迅速に復号するアプリケーションです。これにより、コンピューター、スマートフォン、またはタブレットから接続できるようになります。手順は以下の通りです:

1. 公式サイトからアプリをダウンロードしてください:https://www.passwordrevelator.net/ja/passrecovery

2. インストール後、復号したいXアカウントに関連付けられた@ユーザー名、メールアドレス、または電話番号を入力します。

3. 解析を開始してください。PASS RECOVERYは数分以内にXアカウントへのアクセスを提供し、ログイン可能にします。

制限なく、好きなだけのアカウントでご利用いただけます!