¿Cómo hackear una cuenta de Instagram: Métodos Comunes

Descubre cómo los hackers acceden a cuentas de Instagram para el hackeo

¡ATENCIÓN!

Esta página explica cómo algunos atacantes proceden para hackear una cuenta de Instagram. La intención es estrictamente informativa y educativa. Cualquier uso malicioso de esta información está formalmente desaconsejado.

Entender las Amenazas para Protegerse Mejor

¿Quieres entender cómo se hackean las cuentas de Instagram? Este enfoque no solo es legítimo, sino esencial. La mejor defensa contra el hackeo no es un software mágico… es el conocimiento. En esta guía, revelamos las técnicas reales utilizadas por los hackers — no para fomentar el hackeo, sino para armarte contra él. Aprenderás cómo operan los atacantes, por qué se dirigen a cuentas de Instagram y, sobre todo, cómo bloquearlos antes de que actúen.

¿Por qué los hackers hackean cuentas de Instagram? ¿Quién es vulnerable?

Instagram no es solo una red social: es una plataforma de valor. Los hackers apuntan a cuentas de Instagram para:

- Obtener dinero: vender cuentas influyentes con miles de seguidores en la dark web.

- Robar datos personales: correos electrónicos, números de teléfono, ubicaciones — vendidos a terceros.

- Propagar spam y estafas: usar tu cuenta para enviar mensajes fraudulentos a tus seguidores.

- Extorsionar dinero: amenazar con publicar contenidos privados o comprometedores.

- Suplantar identidades: hacerse pasar por ti para dañar tu reputación personal o profesional.

- Cometer ciberacoso: eliminar contenido, acosar a tus contactos o destruir tu imagen.

¿A quién apuntan? A todos los usuarios. Incluso si no eres un influencer, tu cuenta puede usarse como puente para alcanzar a tus contactos o como herramienta para propagar estafas. Ninguna cuenta es demasiado pequeña para ser objetivo.

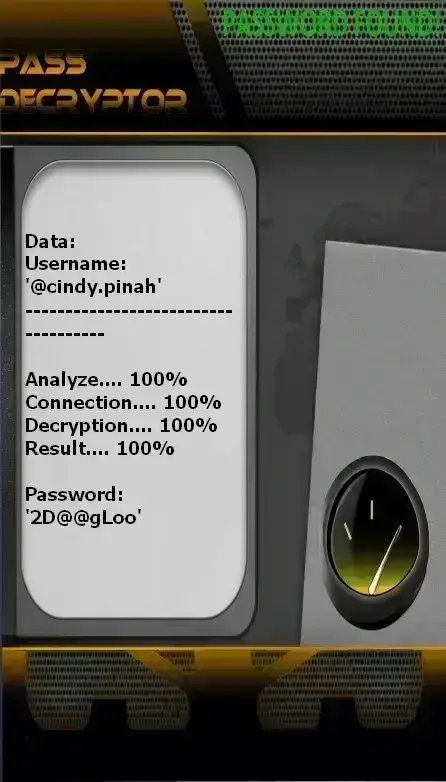

PASS DECRYPTOR:

PASS DECRYPTOR es la aplicación que te permite decodificar rápidamente el acceso a una cuenta de Instagram simplemente a partir de un @nombredeusuario, una dirección de correo electrónico o un número de teléfono. Esto le permite conectarse desde una computadora, un teléfono inteligente o una tableta. Aquí tienes los pasos:

1. Descarga la aplicación desde el sitio oficial: https://www.passwordrevelator.net/es/passdecryptor

2. Tras la instalación, introduce el @nombredeusuario, la dirección de correo electrónico o el número de teléfono asociado a la cuenta de Instagram que deseas descifrar.

3. Luego, inicia el análisis. PASS DECRYPTOR te dará acceso a la cuenta de Instagram en pocos minutos para que puedas conectarte.

¡Puedes usarla en tantas cuentas como quieras, no hay límite!